Wir stärken Ihre IT-Infrastruktur!

Aufgrund zunehmender Hacker-Angriffe mit steigenden Schadensgrößen sind auch die Cyber-Versicherungen gezwungen, die Kriterien für eine Versicherbarkeit auf den Prüfstand zu stellen.

So einfach geht's!

#1 Transparenz

Verschaffen Sie sich Klarheit über Ihre Schwachstellen. Die Fragebögen der Versicherer dienen als Leitfaden und liefert unmittelbare Anknüpfungspunkte.

#2 Bewertung

Bewerten Sie das Schadenspotential und das Eintrittsrisiko an den identifizierten Schwachstellen. Die selektive Behebung der größten Schwachstellen kann deutliche Verbesserungen bringen.

#3 Behebung

Prüfen Sie in Zusammenarbeit mit den Versicherungen, welche Auswirkungen Ihre geplanten Maßnahmen auf den Versicherungsschutz und die Prämiengestaltung haben.

OTProtect Starter-Kit

1

Zunehmende Hacker-Angriffe fordern umgehende Maßnahmen. Ein Warten auf Konzepte erhöht die Gefahr von erfolgreichen Angriffen mit Konsequenzen wie Produktionsstillstand und verschlüsselten Systemen.

2

Verschlüsselte Kommunikation sollte insbesondere bei sensiblen und erfolgskritischen Daten der Standard sein. Einige Maschinen und Anlagen sind hierzu jedoch nicht in der Lage und müssen entsprechend nachgerüstet oder ergänzt werden.

3

Der Fachkräftemangel im IT-Bereich ist auch mit Bezug zur IT-Sicherheit deutlich gegeben. Aktuelle Untersuchungen sprechen von durchschnittlich 24 fehlenden Personen und Investitionen in Höhe von 2 Mio. EUR.

4

Der Lebenszyklus einer Produktionsmaschine ist auf keinen Fall mit dem eines Betriebssystems vergleichbar. Daraus resultiert die Situation, dass in Produktionshallen viele Anlagen und Maschinen mit abgekündigten Software-Ständen weiterhin betrieben werden. Ein großes Einfallstor für Angriffe!

DataOS GmbH

Glogauer Str. 4a

80997 München

Deutschland

E: info@data-os.com

T: +49 89 21892803

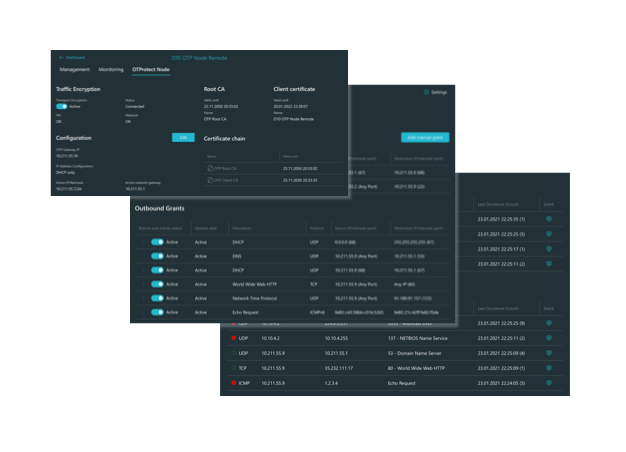

Die DataOS GmbH liefert Software-Produkte für den Bereich IT-Sicherheit, insbesondere Industrial Security Lösungen. Die Produkte basieren auf unserem patentierten Verfahren. Kernfunktion ist die Absicherung von am Netzwerk angeschlossenen Anlagen, Geräten und Systemen im Sinne einer IT-Security Schicht. Im Fokus steht Automatisierung von Konfigurations- und Verwaltungs-Prozessen in Verbindung mit IT-Sicherheit. Dazu zählen u.a. das Zertifikatsmanagement, User-Management, Lizenzmanagement und das Patch-Management (häufig in Form eines Remote Update Prozesses umgesetzt). Steigende Anforderungen bei Cyber Versicherungen setzen die Absicherung von veralteten Systemen sowie restriktive Netzwerkeinstellungen voraus.

Facts & Figures zu OTProtect!

Tragen Sie Ihre E-Mail-Adresse hier ein und erhalten Sie alle Informationen zu OTProtect direkt in Ihr E-Mail-Postfach